面向服務提供者的端點檢測和回應

面對由 AI 驅動的攻擊複雜性、數量和速度的日益增加,組織需要一個完整的安全框架來識別、保護、檢測、回應和恢復。

雖然許多 MSP 依賴於昂貴且複雜的單點解決方案堆疊,但 Acronis 通過全面的安全框架提供本機整合的端點檢測和回應、端點管理以及備份和恢復,從而為 MSP 提供業界最完整的安全解決方案。

輕鬆啟動完整的EDR安全解決方案,實現快速恢復

– 整合的備份和恢復功能,在 Point Security 解決方案無法解決的情況下提供強大的業務連續性。

– 一鍵式修復和恢復。

– 跨 NIST 網路安全框架的全面整合保護 — 治理、識別、保護、檢測、回應和恢復 — 所有這些都來自單個解決方案。

抵禦現代威脅並遵守網路保險要求

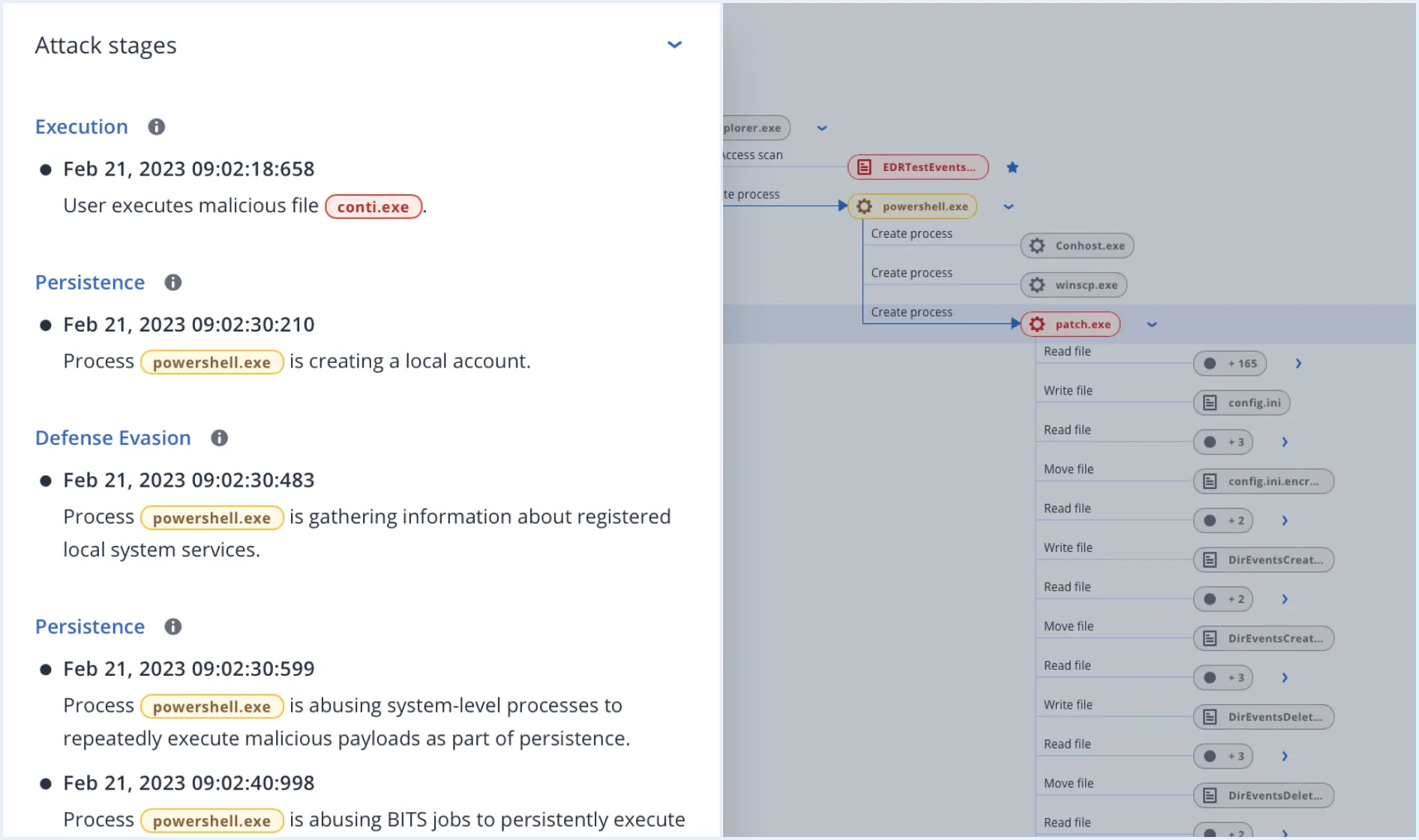

– 通過基於 AI 的事件摘要和引導式攻擊解釋,獲得事件的優先視圖,並大規模解鎖幾分鐘而不是幾小時的分析。

– 通過單一平臺滿足多種網路保險要求。

– 保護敏感資料並報告事件以滿足合規性要求。

通過單一安全平臺最大限度地減少管理開銷,最大限度地提高效率

– 使用單個 Acronis 代理程式和控制台快速輕鬆地啟動新服務,以部署、管理和擴展。

– 跨多個用戶端擴展成本和資源,同時保持良好的獲利率並最大限度地降低營運支出。

– 與專注於您的成功和支持的供應商合作。

面向 MSP 的最完整的 EDR 解決方案:跨 NIST 的全面保護

與單一的網路安全解決方案不同,Acronis Cyber Protect Cloud 將其平臺的全部功能與 NIST 網路安全框架的五個核心功能的整合功能相結合

治理

通過整合平臺快速建立網路安全和風險管理策略,設置角色和策略,並確保持續監督。

識別

使用清單和資料分類工具瞭解您的資產和風險,這些工具提供對攻擊面的可見性。

保護

通過取證見解、威脅情報源和更廣泛的 Acronis 平臺中的本機整合工具(包括資料保護地圖、更新管理和策略管理)來消除安全漏洞。

檢測

使用基於行為和簽名的自動化引擎、URL 過濾、新興威脅情報源、事件關聯和 MITRE ATT&CK®持續監控與安全相關的事件。

回應

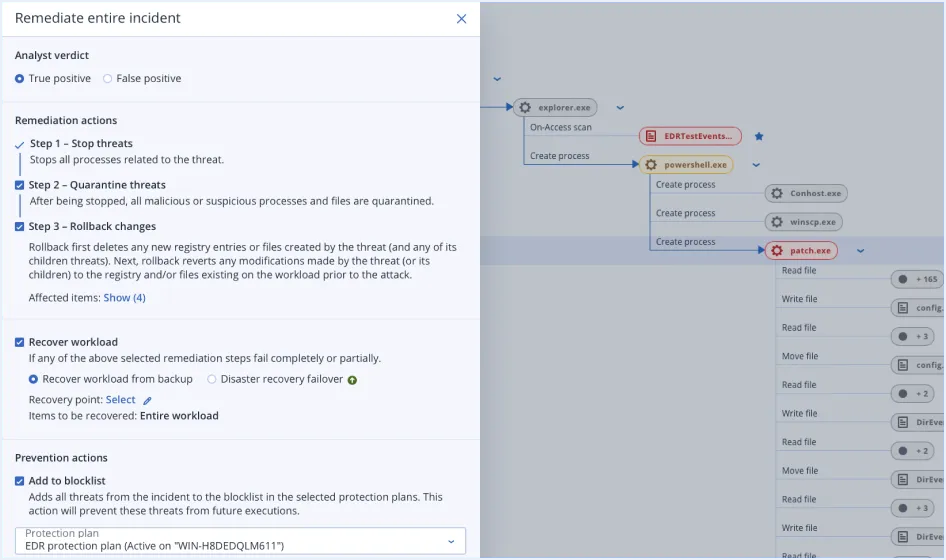

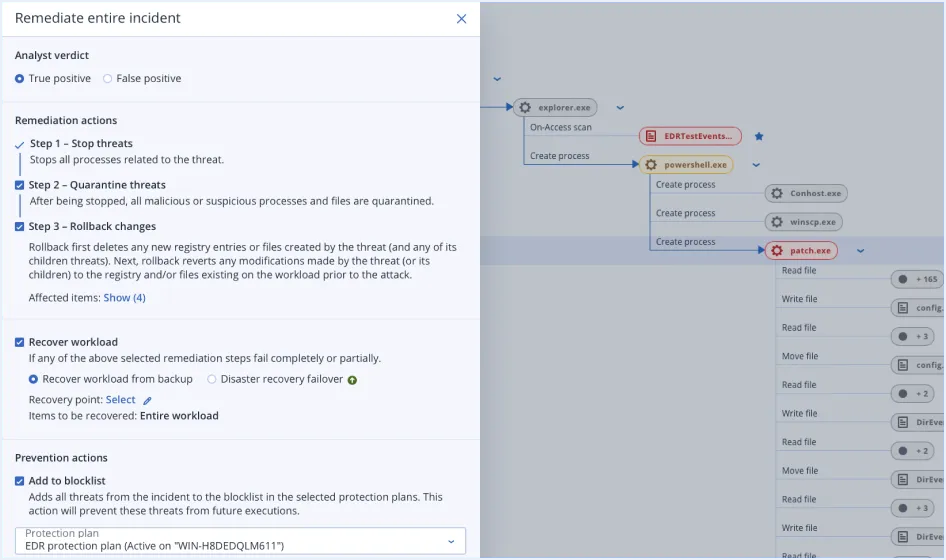

使用安全的遠端工作負載連接調查可疑活動並進行後續審計,或查看備份中自動保存的取證資料。然後,通過隔離、終止進程、隔離和執行特定於攻擊的回滾進行修復。

恢復

使用我們完全整合、市場領先的備份和災難復原產品及解決方案,確保您客戶的業務正常運行。

無與倫比的業務連續性,一鍵回應

修復

通過網路隔離端點、殺死惡意進程、隔離威脅和回滾攻擊更改。

進一步調查

使用遠端連接和取證備份。

防止未來的攻擊

通過阻止執行分析的威脅並關閉開放的漏洞。

通過整合恢復確保業務連續性

包括特定於攻擊的回滾、檔案或映像級恢復以及災難復原。

向您的客戶提供 EDR,而無需投入您自己的資源

Acronis MDR 是一種簡化的、完全託管的 EDR 服務,專為 MSP 構建,並通過一個平臺提供,該平臺以最少的資源投資提高安全有效性。

快速調查和威脅回應

– 將調查和回應時間從幾天縮短到幾小時,並最大限度地減少員工資源需求。

– 在 MITRE ATT&CK® 框架中接收基於 AI 的事件摘要和攻擊解釋,以快速掌握攻擊如何進入、如何隱藏軌跡、造成什麼危害以及如何傳播。

– 獲取應調查的事件的優先視圖,而不是所有警報的清單。

– 使用新興的威脅情報源進行威脅搜尋,以搜索IoC。

通過旨在構建服務的極其可訪問的 EDR 解決方案實現高利潤

– 擴展您的產品群組,以快速啟動和提供高利潤和高價值的高級安全服務,產品成本僅為 1 美元,適用於各種規模的客戶。

– 通過減少對嚴格的內部培訓、複雜的部署和執行營運任務的高技能安全團隊的需求,節省金錢和時間。

– 通過使用單一整合平臺更輕鬆地進行服務分層,將投資回報率提高多達 60%,並最大限度地減少整合孤島、差距、成本和複雜性。

– 與專注於您成功的供應商合作 – 説明您實現銷售和行銷,或授權您將安全服務管理外包。

您需要的所有 EDR 功能都集中在一個屋簷下

整合工具和集中服務管理比以往任何時候都更容易、更容易訪問。使用 Acronis EDR 擴展您的網路安全功能,提供完整的端點保護,並在面對現代網路威脅時為您的客戶及其資料提供真正的業務彈性。

| # | 特徵 | Acronis Cyber Protect Cloud |

安全性 + EDR |

安全性 + XDR |

|---|---|---|---|---|

| 1 | 基於行為的檢測 | ✔ | ✔ | ✔ |

| 2 | 具有自動回滾功能的防勒索軟體保護 | ✔ | ✔ | ✔ |

| 3 | 漏洞評估 | ✔ | ✔ | ✔ |

| 4 | 設備控制 | ✔ | ✔ | ✔ |

| 5 | 檔案和系統級備份 | ✔ | ✔ | ✔ |

| 6 | 庫存收集(使用 Management) | ✔ | ✔ | ✔ |

| 7 | 更新管理(使用 Management) | ✔ | ✔ | ✔ |

| 8 | #CyberFit 分數(安全狀況評估) | ✔ | ✔ | ✔ |

| 9 | 遠端連線(使用管理) | ✔ | ✔ | ✔ |

| 10 | 修復,包括完全重新映像 | ✔ | ✔ | ✔ |

| 11 | 業務連續性(使用災難復原) | ✔ | ✔ | ✔ |

| 12 | URL 過濾 | ✔ | ✔ | |

| 13 | 漏洞利用防護 | ✔ | ✔ | |

| 14 | 實時威脅情報源 | ✔ | ✔ | |

| 15 | 基於分析的自動、可優化允許清單 | ✔ | ✔ | |

| 16 | 資料收集 | ✔ | ✔ | |

| 17 | 事件監控 | ✔ | ✔ | |

| 18 | 自動事件關聯 | ✔ | ✔ | |

| 19 | 確定可疑活動的優先順序 | ✔ | ✔ | |

| 20 | AI 生成的事件摘要 | ✔ | ✔ | |

| 21 | 自動化 MITRE ATT&CK® 攻擊鏈可視化和解釋 | ✔ | ✔ | |

| 22 | 一鍵回應事件 | ✔ | ✔ | |

| 23 | 全面威脅遏制,包括端點隔離和隔離 | ✔ | ✔ | |

| 24 | 智慧搜索IoC,包括新出現的威脅 | ✔ | ✔ | |

| 25 | 特定於攻擊的回滾 | ✔ | ✔ | |

| 26 | 與 Email Security 整合(電子郵件遙測) | ✔ | ||

| 27 | 與 Entra ID 整合(身份遙測) | ✔ | ||

| 28 | 與 Collaboration App Security 集成(Microsoft 365 應用遙測) | ✔ | ||

| 29 | 刪除惡意電子郵件附件或 URL | ✔ | ||

| 30 | 跨郵箱搜索惡意附件 | ✔ | ||

| 31 | 阻止惡意電子郵件位址 | ✔ | ||

| 32 | 終止所有用戶會話 | ✔ | ||

| 33 | 下次登錄時強制重置用戶帳戶密碼 | ✔ | ||

| 34 | 暫停用戶帳戶 | ✔ | ||

| 35 | MDR 服務 | ✔ | ✔ | |

| 36 | EDR 的公共 API | ✔ | ✔ |

提供經證實、獲獎肯定的端點防護

|

||||||

|